Sie sind hier: > Start > Tätigkeitsberichte > 33. TB 2023 > 2. Allgemeines Datenschutzrecht

Der Bayerische Landesbeauftragte für den Datenschutz; Stand: 31.12.2023

2. Allgemeines Datenschutzrecht

2.1. "Datenschutzreform 2018" - Weiterentwicklung des Informationsangebots des Bayerischen Landesbeauftragten für den Datenschutz

Obwohl die Infothek "Datenschutzreform 2018" auf meiner Internetpräsenz inzwischen recht umfangreich ist, konnte ich auch im Jahr 2023 einige neue Informationen bereitstellen; weitere bereits bewährte Papiere habe ich zudem erweitert und auf einen aktuellen Stand gebracht. Unter den neuen Beiträgen sind drei hervorzuheben:

-

das schon im Januar erschienene Arbeitspapier "Löschung oder Archivierung? Archivrechtliche Aufbewahrungs- und datenschutzrechtliche Löschungsregelungen im bayerischen öffentlichen Sektor". Dieses Papier habe ich gemeinsam mit der Generaldirektion der Staatlichen Archive Bayerns erarbeitet. Es erläutert das Verhältnis zwischen datenschutzrechtlicher Löschungs- und archivrechtlicher Anbietungspflicht, charakterisiert die Archivierung als Löschungssurrogat und geht - unter Berücksichtigung der je eigenen Perspektive von Datenschutz- und Archivrecht - auf die in der Praxis besonders wichtige Frage der Aufbewahrungsdauer ein. Ferner kommt mit der vorzeitigen Löschung personenbezogener Daten im Einzelfall ein besonderes Problem des Verhältnisses von Datenschutz- und Archivrecht zur Sprache. Schließlich werden die datenschutzrechtlichen Informationspflichten bei der Archivierung von Unterlagen erläutert.

Das von mir als der Datenschutz-Aufsichtsbehörde für den bayerischen öffentlichen Sektor sowie der Generaldirektion als der zentralen staatlichen Fachbehörde für alle Fragen des Archivwesens entwickelte Papier gibt nach meiner Auffassung ein schönes Beispiel nicht nur für die Verzahnung, sondern auch für die einfühlsame Abstimmung von Fach- und Datenschutzrecht;

- die im April publizierte Orientierungshilfe "Datenschutz als Kriterium im Vergabeverfahren". Viele Leistungen und Produkte, die bayerische öffentliche Stellen beschaffen, haben Bezüge zum Datenschutz und müssen einschlägigen rechtlichen Anforderungen sowie ergänzenden technisch-organisatorischen Standards entsprechen. Die Weichen zum (auch) datenschutzgerechten Produkt werden im Zuge des Beschaffungsprozesses gestellt. Die 43-seitige Orientierungshilfe, die mittlerweile in einer Version 2.0 vorliegt, zeigt unter Berücksichtigung der Spruchpraxis von Vergabekammern und Gerichten systematisch, welche "Einfallstore" sich in Beschaffungsprozessen für datenschutzrechtliche Anforderungen öffnen und wie man sie zielführend nutzt. Sie befasst sich dabei unter anderem auch mit den Rechtmäßigkeitsvoraussetzungen der besonders praxisrelevanten Vergabe von Cloud-Leistungen. Datenschutzrecht und Vergaberecht sind dabei durchgängig im Verbund dargestellt;

-

die im Mai veröffentlichte Orientierungshilfe "Internationale Datentransfers". Das 60 Seiten starke Papier zeichnet den Stand der Rechtsentwicklung bei diesem recht "schnelllebigen" Thema nach und entwickelt daraus Hinweise für die Verwaltungspraxis der bayerischen öffentlichen Stellen. Die nach der "Schrems II"-Entscheidung entstandenen Wegweisungen des Europäischen Datenschutzausschusses sind ebenso berücksichtigt wie einschlägige Verlautbarungen der Konferenz der unabhängigen Datenschutzaufsichtsbehörden des Bundes und der Länder.

Nach Wirksamwerden des bereits berücksichtigten Angemessenheitsbeschlusses für das EU-U. S. Data Privacy Framework habe ich die neue Orientierungshilfe noch um ein speziell auf diese Transferbeziehung zugeschnittenes Papier ergänzt (siehe Beitrag Nr. 2.7).

In der Reihe der Aktuellen Kurz-Informationen fallen die Nummern 45 bis 52 in das Berichtsjahr. Zudem haben die seit 2018 auf meiner Homepage stets "abrufstarken" Beiträge "Versand von Newslettern durch bayerische öffentliche Stellen" sowie "Melderegisterdaten und Gratulationen" den Stand von 2023 erhalten. Vom beliebten zweisprachigen (deutsch/englisch) Newsletter "Privacy in Bavaria" erschienen in diesem Jahr neun Ausgaben.

Zusammengefasst und überarbeitet habe ich schließlich mein Informationsangebot zum Schuldatenschutz. Es ist nun in den beiden Arbeitspapieren "Foto- und Videoaufnahmen in der Schule, insbesondere im Schulunterricht" und "Datenschutz bei Schülerunterlagen" sowie einem FAQ-Papier "Datenschutz an bayerischen öffentlichen Schulen - Fragen und Antworten" gebündelt.

Für das Jahr 2024 sind weitere Veröffentlichungen geplant. Verantwortliche des bayerischen öffentlichen Sektors, ihre behördlichen Datenschutzbeauftragten und alle anderen am Datenschutz Interessierten erfahren auf meinem Mastodon-Kanal https://social.bund.de/@BayLfD (externer Link) tagesaktuell, was es an Neuem gibt.

2.2. Wann ist eine natürliche Person identifizierbar?

Ohne die Verarbeitung personenbezogener Daten gibt es weder funktionsfähige öffentliche Verwaltungen noch erfolgreiche private Unternehmen. Soweit und solange verarbeitete Daten personenbezogen sind, müssen Datenverarbeiter allerdings datenschutzrechtliche Vorgaben beachten. Die Antwort auf die Frage, ob Daten einen Personenbezug aufweisen, ist daher von grundlegender Bedeutung. Vielfach wird das einfach zu beurteilen sein; in anderen Fällen jedoch bereitet die Weichenstellung in das Datenschutzrecht erhebliches Kopfzerbrechen. Schwierigkeiten ergeben sich insbesondere bei der Feststellung, ob eine Person im datenschutzrechtlichen Sinn "identifizierbar" ist.

Wann eine "Identifizierbarkeit" natürlicher Personen und in der Folge eine Verarbeitung personenbezogener Daten anzunehmen ist, hat jüngst auch den Europäischen Gerichtshof (abermals) beschäftigt. Aus diesem Anlass möchte der vorliegende Beitrag den bayerischen öffentlichen Stellen die rechtlichen Hintergründe auf Basis der bisherigen unionsgerichtlichen Rechtsprechung zusammenfassend erläutern und einige Empfehlungen mit auf den Weg zu geben.

2.2.1. Rechtlicher Hintergrund

Nach Art. 4 Nr. 1 Halbsatz 1 DSGVO sind personenbezogene Daten "alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person" (die sogenannte "betroffene Person") beziehen. Ein Personenbezug liegt also nicht erst dann vor, wenn sich die Identität einer betroffenen Person unmittelbar aus den verarbeiteten Daten ergibt, die Person mithin bereits identifiziert ist. Ausreichend ist vielmehr, dass die Daten die Identifizierung einer natürlichen Person "direkt oder indirekt" (vgl. Art. 4 Nr. 1 Halbsatz 2 DSGVO) ermöglichen. Eine solche Identifizierbarkeit setzt (mindestens) einen "Zwischenschritt" voraus, nämlich den Einsatz von (Identifizierungs-)Mitteln (insbesondere in Form von "Zusatzwissen"), mit deren Hilfe eine Beziehung zwischen dem Informationsgehalt der verarbeiteten Daten und einer Person - und damit ein Personenbezug - hergestellt werden kann.

Damit stellt sich die Frage, auf wessen Mittel es ankommen soll, um die Identifizierbarkeit einer Person und damit einen Personenbezug im Sinne von Art. 4 Nr. 1 DSGVO annehmen zu können. Sind hier nur die Mittel des Verantwortlichen selbst oder auch - und gegebenenfalls in welchem Umfang - Erkenntnisse oder Erkenntnismöglichkeiten Dritter zu berücksichtigen?

Die praktische Bedeutung dieser Frage ist nicht zu unterschätzen: Relevant wird sie etwa in Fällen der Übermittlung pseudonymisierter Daten. Bei einer Pseudonymisierung werden personenbezogene Daten so verarbeitet, dass eine Zuordnung dieser Daten zu einer natürlichen Person nur mittels gesondert aufbewahrter und gesicherter "zusätzlicher Informationen" erfolgen kann. Für die übermittelnde Stelle, welche über diese Zusatzinformationen verfügt, bleiben diese Daten jedenfalls personenbezogen, vgl. Art. 4 Nr. 5 DSGVO. Doch wie ist der Personenbezug zu bewerten, wenn der Empfänger von pseudonymisierten Daten über diese Zusatzinformationen nicht verfügt und auch keine (legale) Möglichkeit hat, auf diese Informationen zuzugreifen?

2.2.2. "Relatives" und "absolutes" Verständnis des Personenbezugs

Die Diskussion zur Identifizierbarkeit natürlicher Personen und zum Personenbezug von Daten reicht in der (deutschen) Datenschutz-Fachwelt noch bis deutlich vor den Geltungsbeginn der Datenschutz-Grundverordnung zurück. Die Ergebnisse dieser Diskussion lassen sich wie folgt zusammenfassen: Nach einem sogenannten "relativen" oder "subjektiven" Verständnis des Personenbezugs sind allein die Mittel - insbesondere das "Zusatzwissen" - des Verantwortlichen maßgebend. Für das "absolute" oder "objektive" Verständnis genügt demgegenüber, dass eine beliebige Stelle, nicht zwingend der Verantwortliche selbst, einen Personenbezug herstellen kann. Überspitzt gesagt, nimmt das absolute Verständnis das "Weltwissen" in den Blick. Zwischen diesen Extrempositionen gruppieren sich zahlreiche vermittelnde, differenzierende oder anderweit kompromissorientierte Meinungen.

2.2.3. Wie verhält sich die Datenschutz-Grundverordnung hierzu?

Die Legaldefinition in Art. 4 Nr. 1 DSGVO erhellt nicht, auf wessen Mittel es zur Identifizierbarkeit einer Person ankommen soll. Aussagen dazu bringt allerdings EG 26 Satz 3 DSGVO: Um festzustellen, ob eine natürliche Person identifizierbar ist, sollten danach "alle Mittel berücksichtigt werden, die von dem Verantwortlichen oder einer anderen Person nach allgemeinem Ermessen wahrscheinlich genutzt werden, um die natürliche Person direkt oder indirekt zu identifizieren [...]". Offenbar sollen also nicht allein die Mittel des Verantwortlichen, die dieser zur Identifizierung einer Person nutzen kann, sondern auch entsprechende Mittel anderer Stellen in den Blick genommen werden. Dabei kommt es dem Wortlaut nach allein auf das "Nutzungspotential" an; ob bestehende Identifizierungsmöglichkeiten vom Verantwortlichen oder von Dritten dann tatsächlich auch ausgeschöpft werden, soll wohl nicht entscheidend sein.

Dieser im Ausgangspunkt weitreichende Ansatz wird zugleich dahin eingeschränkt, dass nur Mittel berücksichtigt werden sollen, die Verantwortliche oder andere Stellen nach allgemeinem Ermessen wahrscheinlich zu Identifizierungszwecken nutzen. Wann das der Fall ist, bestimmt sich nach EG 26 Satz 4 DSGVO anhand "objektiver Faktoren". Daraus folgt, dass subjektive Absichtserklärungen von Verantwortlichen oder anderen Stellen, auf bestimmte Identifizierungsmittel verzichten zu wollen, im Rahmen dieser Wahrscheinlichkeitsbeurteilung für sich genommen unerheblich sind. Zu berücksichtigen sind hingegen stets "die zum Zeitpunkt der Verarbeitung verfügbare Technologie und technologische Entwicklungen" (EG 26 Satz 4 DSGVO am Ende). Dies trägt dem Umstand Rechnung, dass die fortschreitende technologische Entwicklung zunehmend mehr Möglichkeiten der (Re-)Identifizierung von Personen bietet. Demnach können sich auch vormals anonyme oder als anonymisiert angesehene Daten - Daten also, die vermeintlich keinen Personenbezug (mehr) aufweisen -, allein aufgrund technologischer Entwicklungen als noch oder wieder personenbezogen herausstellen.

Zusammenfassend verdeutlicht EG 26 DSGVO, dass es bei der Frage der Identifizierbarkeit einer Person sowohl auf die Mittel des Verantwortlichen als auch anderer Stellen ankommen kann. Umgekehrt wird jedoch nicht auf ein gegebenenfalls nur rein theoretisch abrufbares "Weltwissen" abgestellt - verfügbare Mittel müssen vielmehr nach allgemeinem Ermessen wahrscheinlich eingesetzt werden. Dabei spielen auch zunehmend technologische Möglichkeiten zur (Re-)Identifizierung betroffener Personen eine Rolle; sie können dazu führen, dass eine vormalige Einstufung von Daten als "nicht personenbezogen" im Nachgang revidiert werden muss.

Übertragen auf deutsche Begrifflichkeiten vereint EG 26 DSGVO damit Elemente sowohl des absoluten als auch des relativen Personenbezugs. Auf diesem Weg bietet die Datenschutz-Grundverordnung bereits eine wertvolle Orientierung bei der Beurteilung, ob personenbezogene Daten vorliegen oder nicht. Die Ausführungen bleiben soweit noch abstrakt - insbesondere bedarf die Anforderung, dass lediglich hinreichend "wahrscheinlich" eingesetzte Mittel zu berücksichtigen sind, einer Konkretisierung. Abgesehen von gesetzlichen Ergänzungen oder Klarstellungen ist dies Aufgabe der Rechtsprechung - insbesondere des Europäischen Gerichtshofs -, jedoch auch der Datenschutz-Aufsichtsbehörden in den Mitgliedstaaten.

2.2.4. Die unionsgerichtliche Rechtsprechung zur Identifizierbarkeit einer natürlichen Person

Im Folgenden werden drei Entscheidungen der Unionsgerichte vorgestellt, die sich (auch) mit der Frage der Identifizierbarkeit einer natürlichen Person und so mit den Anforderungen an den Personenbezug von Daten befasst haben. Zwei dieser Entscheidungen stammen vom Europäischen Gerichtshof, eine vom Gericht der Europäischen Union. Ziel der Darstellung ist keine vertiefte wissenschaftliche Auseinandersetzung mit den einzelnen Urteilen, sondern das Herausarbeiten und eine Kurzbewertung ihrer wesentlichen Aussagen. Dabei ist stets im Blick zu behalten, dass der Europäische Gerichtshof dem Begriff der "personenbezogenen Daten" generell eine weite Bedeutung beimisst.

2.2.4.1. Das Urteil des Europäischen Gerichtshofs zu dynamischen IP-Adressen

Als durchaus wegweisend kann das sogenannte "Breyer-Urteil" des Europäischen Gerichtshofs bezeichnet werden. Diese Entscheidung ist zwar noch zur "alten" Datenschutzrichtlinie ergangen; die insoweit maßgeblichen rechtlichen Vorgaben finden sich jedoch im Wesentlichen - mit geringfügigen sprachlichen Abweichungen - auch in der Datenschutz-Grundverordnung. Die Erwägungen des Gerichtshofs im Breyer-Urteil können daher auch unter Geltung der Datenschutz-Grundverordnung nutzbar gemacht werden (siehe hierzu näher Nr. 2.2.4.3).

Dem Breyer-Urteil lag unter anderem die Vorlagefrage zugrunde, ob - verkürzt gesagt - dynamische IP-Adressen, die ein Anbieter von Online-Mediendiensten von Besucherinnen und Besuchern der Internetpräsenz gespeichert hat, für diesen Anbieter personenbezogene Daten darstellen. Prämisse war dabei, dass zwar nicht der Anbieter selbst, aber ein Dritter (hier: der Internetzugangsanbieter) über das zur Identifizierung der betroffenen Person erforderliche Zusatzwissen verfügt.

Der Gerichtshof hat diese Frage anhand der ihm vorliegenden Informationen im Ergebnis bejaht: Für die Einstufung eines Datums als "personenbezogenes Datum" sei es nicht erforderlich, "dass sich alle zur Identifizierung der betreffenden Person erforderlichen Informationen in den Händen einer einzigen Person befinden." Damit erteilte der Gerichtshof unter Bezugnahme auf EG 26 Satz 2 Richtlinie 95/46/EG jedenfalls dem streng relativen Verständnis des Personenbezugs im oben dargestellten Sinn eine Absage.

Zu berücksichtigen seien allerdings nur Mittel, die "vernünftigerweise zur Bestimmung der betroffenen Person eingesetzt werden" können. Letzteres sei nicht der Fall, wenn die Identifizierung der betroffenen Person gesetzlich verboten oder praktisch - etwa wegen eines unverhältnismäßigen Aufwands an Zeit und Kosten - nicht durchführbar wäre, sodass "das Risiko einer Identifizierung de facto vernachlässigbar" erscheine. Der Gerichtshof konkretisiert die "vernünftigerweise" oder - in der Formulierung der Datenschutz-Grundverordnung - "nach allgemeinem Ermessen wahrscheinlich" genutzten Mittel somit durch eine "Negativabgrenzung" - wobei im Einzelnen allerdings offen bleibt, wann die Schwelle zum "unverhältnismäßigen Aufwand" überschritten ist. Der Gerichtshof verlangt jedenfalls nicht, dass die Identifizierung einer Person in jedem Falle mit Sicherheit ausgeschlossen sein muss, sondern akzeptiert ein gegebenenfalls verbleibendes Identifizierungs(rest-)risiko, sofern dieses "de facto vernachlässigbar" ist.

Mit Blick auf die Vorlagefrage stellt der Gerichtshof im Weiteren auf Mittel ab, die dem Anbieter von Online-Mediendiensten zur Verfügung stehen. Vernünftigerweise einsetzbar seien dabei "rechtliche Mittel", die es diesem erlauben, gegebenenfalls mittels eines "Umwegs" über die zuständige Behörde die betroffene Person bestimmen zu lassen.

2.2.4.2. Das Europäische Gericht und die Übermittlung pseudonymisierter Daten

Regelmäßig steht die Rechtsprechung des Europäischen Gerichtshofs im Fokus der datenschutzfachlichen Aufmerksamkeit. In jüngerer Zeit hat jedoch auch eine Entscheidung des Gerichts der Europäischen Union, die sich mit Fragen der Identifizierbarkeit natürlicher Personen und dem Personenbezug von Daten befasste, in Fachkreisen für Aufsehen gesorgt. Im konkreten Fall war zwar nicht die Datenschutz-Grundverordnung maßgebend, sondern die Verordnung (EU) 2018/1725. Dieses Gesetz enthält datenschutzrechtliche Vorgaben für Verarbeitungen durch Stellen der Europäischen Union. Was den Begriff der "personenbezogenen Daten" angeht, sind die einschlägigen Bestimmungen in diesen Verordnungen jedoch inhaltlich deckungsgleich; das Urteil des Gerichts ist daher auch in der Welt der Datenschutz-Grundverordnung von Bedeutung.

Der im Einzelnen durchaus komplexe Sachverhalt lässt sich vereinfacht wie folgt zusammenfassen: Eine Stelle, hier der "Einheitliche Abwicklungsausschuss", erhob im Rahmen eines Anhörungsverfahrens Stellungnahmen natürlicher Personen. Die eingegangenen Stellungnahmen wurden mit einem alphanumerischen Code versehen, sodass die Inhalte der Stellungnahmen von den persönlichen Daten der einreichenden Personen getrennt waren. Die Identitätsdaten der Beteiligten hielt der Einheitliche Abwicklungsausschuss in einer eigenen Datenbank vor, zu der nur einige seiner Beschäftigten Zugang hatten. Ein Teil der so "codierten" Stellungnahmen wurde im Anschluss an ein externes Beratungsunternehmen zur Bewertung übermittelt. Der Einheitliche Abwicklungsausschuss konnte anhand des verwendeten Codes und der vorgehaltenen Identitätsdaten die einzelnen Stellungnahmen bestimmten Personen zuordnen. Das Beratungsunternehmen hatte dagegen keinen Zugang zu der Datenbank mit den Identitätsdaten der Beteiligten.

Nach Auffassung des Europäischen Datenschutzbeauftragten - des Beklagten in diesem Verfahren - hat der Einheitliche Abwicklungsausschuss pseudonymisierte und damit personenbezogene Daten an das Beratungsunternehmen übermittelt; schließlich sei aufgrund der noch vorhandenen Identitätsdaten eine (Re-)Identifizierung der betroffenen Personen "hinter" den codierten Stellungnahmen weiterhin möglich. Der Einheitliche Abwicklungsausschuss war demgegenüber der Ansicht, die übermittelten Daten seien für das Beratungsunternehmen anonymisiert worden; er habe weder die für eine Reidentifizierung notwendigen Zusatzinformationen mit dem Beratungsunternehmen geteilt, noch habe dieses ein entsprechendes Zugangsrecht.

Das Gericht nimmt in seiner Entscheidung zunächst ausführlich Bezug auf das oben dargestellte Breyer-Urteil des Europäischen Gerichtshofs. Auf dieser Grundlage vergleicht es sodann die Situation des Beratungsunternehmens mit derjenigen des Anbieters von Online-Mediendiensten im Breyer-Urteil: Für die Bewertung, ob es sich bei den übermittelten Informationen um personenbezogene Daten handle, sei darauf abzustellen, ob sich diese Informationen nach dem Verständnis des Beratungsunternehmens auf "identifizierbare Personen" bezogen hätten. Demgegenüber habe sich die Prüfung des Europäischen Datenschutzbeauftragten auf die Perspektive des Einheitlichen Abwicklungsausschusses und damit (nur) des Datenübermittlers beschränkt.

Bemerkenswert ist dieses Urteil unter anderem deshalb, weil es bei der Frage, ob die Übermittlung pseudonymisierter Daten datenschutzrechtlich relevant ist, dem "Empfängerhorizont" entscheidende Bedeutung beimisst. Damit eröffnet das Gericht Raum für eine im Einzelfall mögliche "anonymisierende Wirkung" einer Pseudonymisierung: Eine solche Pseudonymisierung ändert zwar für den Verantwortlichen, der die für eine (Re-)Identifizierung der betroffenen Personen erforderlichen Zusatzinformationen vorhält, grundsätzlich nichts am Personenbezug (vgl. Art. 4 Nr. 15 DSGVO). Folgt man der Auffassung des Gerichts, kann eine Übermittlung von pseudonymisierten Daten unter Umständen gleichwohl zu einer auf die konkrete Übermittlung beschränkten Aufhebung des Personenbezugs dieser Daten führen, nämlich dann, wenn der Empfänger über keine vernünftigerweise einsetzbaren Identifizierungsmöglichkeiten verfügt. Ob Letzteres im konkreten Fall tatsächlich zutraf, hat das Gericht nicht entschieden, sondern die insoweit unterbliebene Prüfung der Aufsichtsbehörde moniert.

Das Urteil des Gerichts ist noch nicht rechtskräftig; eine Entscheidung des Europäischen Gerichtshofs in dieser Sache bleibt abzuwarten.

2.2.4.3. Der Europäische Gerichtshof und die Fahrzeug-Identifizierungsnummer

Etwas mehr als ein halbes Jahr nach der Entscheidung des Gerichts hatte nun der Europäische Gerichtshof in einem anderen Verfahren Anlass, sich zum Personenbezug von Daten und der Identifizierbarkeit natürlicher Personen zu äußern. Seine neueste Entscheidung betrifft zwar im Schwerpunkt keine ausgesprochen datenschutzrechtliche Streitsache, behandelt gleichwohl aber die Frage, ob Fahrzeughersteller im Sinne von Art. 6 Abs. 1 UAbs. 1 Buchst. c DSGVO verpflichtet sind, sogenannten "unabhängigen Wirtschaftsakteuren" (wie etwa unabhängigen Werkstätten oder Ersatzteilhändlerinnen und Ersatzteilhändlern) die Fahrzeugidentifizierungsnummern (FIN) der produzierten Fahrzeuge bereitzustellen. Die Anwendbarkeit von Art. 6 Abs. 1 UAbs. 1 Buchst. c DSGVO - und der Datenschutz-Grundverordnung insgesamt - hängt hier davon ab, ob es sich bei der FIN um eine Information über eine identifizierbare natürliche Person und damit um ein personenbezogenes Datum im Sinne von Art. 4 Nr. 1 DSGVO handelt.

Unter Bezugnahme auf sein Breyer-Urteil macht der Gerichtshof eingangs darauf aufmerksam, dass zur Beantwortung dieser Frage alle Mittel berücksichtigt werden sollten, die vernünftigerweise entweder von dem Verantwortlichen oder von einem Dritten eingesetzt werden könnten, um die betroffene Person zu bestimmen. Dabei sei es nicht erforderlich, dass sich alle zur Identifizierung dieser Person notwendigen Informationen in den Händen einer einzigen Einrichtung befinden. Damit wiederholt der Gerichtshof Kernaussagen des Breyer-Urteils - erstaunlicherweise ohne EG 26 Satz 3 und 4 DSGVO zu erwähnen. Der Gerichtshof sieht die Grundsätze aus dem Breyer-Urteil also auch unter der Datenschutz-Grundverordnung weiter als maßgebend an.

Da die FIN unmittelbar nur die Identifizierung eines Fahrzeugs ermöglicht, stellt sie nach Ansicht des Gerichtshofs "als solche" zwar kein personenbezogenes Datum dar. Verfügt eine Stelle allerdings "bei vernünftiger Betrachtung" über Mittel, die es ihr ermöglichen, "Daten wie die FIN" einer bestimmten Person zuzuordnen, werden diese Daten zu personenbezogenen Daten. Noch deutlicher als im Breyer-Urteil lässt der Gerichthof damit ein relatives Grundverständnis des Personenbezugs erkennen: Ein "eigentlich" nicht personenbezogenes Datum kann in bestimmten Verwendungszusammenhängen zu einem personenbezogenen Datum werden.

Als "Zuordnungsmittel" kam im vorliegenden Fall insbesondere die Zulassungsbescheinigung in Betracht, die neben der FIN auch Namen und Anschrift des Inhabers enthält. Ob die FIN danach ein personenbezogenes Datum darstellt, hat der Gerichtshof nicht abschließend entschieden, sondern der Prüfung durch das vorlegende Gericht überlassen. Sollte die FIN für die unabhängigen Wirtschaftsakteure nach den oben genannten Kriterien ein personenbezogenes Datum sein, gilt dies nach Auffassung des Gerichtshofs allerdings "mittelbar" auch für die Fahrzeughersteller, welche die FIN bereitstellen. Ähnlich wie das Gericht der Europäischen Union in dem unter Nr. 2.2.4.2 behandelten Urteil stellt der Gerichtshof bei der Beurteilung des Personenbezugs von (in diesem Fall durch Bereitstellung) offengelegten Daten auf den "Empfängerhorizont" ab - dies freilich unter "geänderten Vorzeichen": Während das Gericht den Personenbezug der übermittelten Daten mit der unter Nr. 2.2.4.2 dargelegten Argumentation hinterfragte, zieht der Gerichtshof diese gerade heran, um einen Personenbezug einzelfallabhängig begründen zu können.

2.2.5. Was folgt daraus für bayerische öffentliche Stellen?

Die Entscheidungen zeigen, dass die Frage der Identifizierbarkeit natürlicher Personen und damit des Personenzugs von Daten zwar in ihren Grundzügen, nicht jedoch in allen Einzelheiten geklärt ist. Dies betrifft insbesondere den Umfang, in welchem Wissen und Möglichkeiten Dritter bei der Beurteilung des Personenbezugs zu berücksichtigen sind, sowie die Bedeutung, die dem "Empfängerhorizont" bei der Offenlegung von Daten insoweit zukommt. Weitere Konkretisierungen durch die unionsgerichtliche Rechtsprechung sind zu erwarten.

Bayerische öffentliche Stellen sind daher gut beraten, die Rechtsprechung aufmerksam zu verfolgen; es empfiehlt sich, zu diesem Zweck den Newsletter "Privacy in Bavaria" per RSS-Feed oder Mastodon-Account zu beziehen.

Deutlich geworden ist aus den bisherigen Entscheidungen bereits: Ob und inwieweit sich Daten auf eine identifizierbare Person beziehen, erfordert in der Regel eine Einzelfallbetrachtung. Deutlich zu kurz gegriffen wäre es dabei, wenn eine öffentliche Stelle nur ihre eigenen Identifizierungsmöglichkeiten in den Blick nehmen würde. Nicht nur, aber gerade bei der Offenlegung von Daten können die Mittel Dritter dazu führen, dass ein Personenbezug von Daten erst hergestellt wird. Aus EG 26 Satz 4 DSGVO ergibt sich ferner, dass der Begriff der "personenbezogenen Daten" nicht statisch ist. Technologische Entwicklungen können dazu führen, dass Daten, bei denen ein Personenbezug zunächst verneint worden ist, einen solchen mit fortschreitender Entwicklung dann doch erhalten.

In Zweifelsfällen sollten bayerische öffentliche Stellen einen Personenbezug annehmen und - gegebenenfalls "überobligatorisch" - datenschutzrechtliche Vorgaben beachten.

Die Frage, welche Mittel für die Identifizierbarkeit natürlicher Personen zu berücksichtigen sind, ist für den Begriff der "personenbezogenen Daten" und damit für die Anwendbarkeit des Datenschutzrechts von erheblicher Bedeutung. Sowohl die Datenschutz-Grundverordnung als auch die Rechtsprechung des Europäischen Gerichtshofs verweisen darauf, dass es hier nicht nur auf die Mittel des Verantwortlichen, sondern auch auf Mittel Dritter ankommen kann. Solche Mittel werden dem Verantwortlichen nicht schrankenlos zugerechnet; begrenzend wirkt insbesondere die Prüfung, ob der Einsatz eines Mittels zur Identifizierung natürlicher Personen hinreichend wahrscheinlich oder vernünftigerweise zu erwarten ist. In Fällen der Datenoffenlegung scheint die jüngere unionsgerichtliche Rechtsprechung dabei den Mitteln des Datenempfängers maßgebende Bedeutung beizumessen.

Klar ist aber auch: Das letzte Wort ist zu diesen Fragen noch nicht gesprochen.

2.3. Frühjahrsputz im Verarbeitungsverzeichnis

Sie erinnern sich noch, was Sie Anfang 2018 gemacht haben? Sie haben als behördliche Datenschutzbeauftragte oder behördlicher Datenschutzbeauftragter bei einer bayerischen öffentlichen Stelle an der erstmaligen Erstellung des Verzeichnisses der Verarbeitungstätigkeiten nach Art. 30 DSGVO mitgewirkt? Dann war Ihre öffentliche Stelle damals schneller als viele andere.

Allerdings ist die mühsam erarbeitete Dokumentation nun schon (fast) fünf Jahre alt. Da ist es allerhöchste Zeit, die Texte einmal hervorzuholen, um zu kontrollieren ob noch alles auf dem aktuellen Stand ist. Das sollte nämlich so sein. Das Verzeichnis der Verarbeitungstätigkeiten (im Folgenden kurz: Verarbeitungsverzeichnis) will regelmäßig gepflegt werden. Das vorliegende Papier zeigt auf, worauf dabei zu achten ist. Zur Beruhigung: Man muss meist nicht alles neu machen.

2.3.1. Organisation

Das Verarbeitungsverzeichnis zu führen ist nach Art. 30 Abs. 1 Satz 1 DSGVO Aufgabe des Verantwortlichen oder seines Vertreters (zu dieser Rolle vgl. Art. 27 DSGVO). Das Verarbeitungsverzeichnis zu führen ist also nicht Sache der oder des (behördlichen) Datenschutzbeauftragten; ihr oder ihm kommen insoweit Beratungs- und Überwachungsaufgaben zu (vgl. Art. 39 Abs. 1 Buchst. a und b DSGVO).

Verantwortliche können ihren Datenschutzbeauftragten zwar die zentrale Verwaltung des Verarbeitungsverzeichnisses zur Aufgabe machen, also das reine "Befüllen" der Felder eines - analog oder digital - vorgehaltenen Formulars (im Folgenden: das Verarbeitungsverzeichnis führende Datenschutzbeauftragte). Die Inhalte muss der Verantwortliche aber selbst erarbeiten (lassen). Die oder der behördliche Datenschutzbeauftragte im Nebenamt sollte übrigens auch im Hauptamt keine Verzeichniseinträge verfassen, weil es andernfalls leicht zu Interessenkonflikten kommen kann.

Vor diesem Hintergrund sollte die Führung des Verarbeitungsverzeichnisses mit Bedacht geregelt sein. Interne Vorgaben des Verantwortlichen - etwa in einer Datenschutz-Geschäftsordnung - sollten insbesondere die folgenden Regelungsfragen beantworten:

- Welche Stelle verwaltet das Verarbeitungsverzeichnis (Verwalten: Dokumentieren, Sammeln, Vorhalten)?

- Welche Stelle (zentral) oder welche Stellen (dezentral) erarbeiten die Verzeichniseinträge?

- Wie ist gewährleistet, dass neue Verarbeitungstätigkeiten erkannt sowie entsprechende Einträge erstellt werden?

- Wie ist gewährleistet, dass Änderungen bei Verarbeitungstätigkeiten erkannt sowie entsprechende Einträge angepasst werden?

- Wie ist gewährleistet, dass auslaufende Verarbeitungstätigkeiten erkannt sowie entsprechende Einträge angepasst oder gelöscht werden?

- Wie ist sichergestellt, dass die das Verzeichnis führende Stelle von solchen Änderungen erfährt?

- Wie ist sichergestellt, dass nötige Änderungen auch tatsächlich umgesetzt werden?

Was zu tun ist:

Prüfen Sie die internen Regelungen Ihrer öffentlichen Stelle. Finden Sie heraus, ob die vorstehenden Regelungsfragen beantwortet sind und in der Praxis auch gelebt werden.

Ist das nicht der Fall, können Sie als behördliche Datenschutzbeauftragte oder behördlicher Datenschutzbeauftragter

- Ihre Ansprechperson beim Verantwortlichen auf festgestellte Defizite hinweisen,

- Regelungsvorschläge machen,

- insbesondere bei einem "Vollzugsdefizit": datenschutzverantwortliche Führungskräfte für ihre Aufgaben in Bezug auf das Verarbeitungsverzeichnis sensibilisieren (in Absprache mit der Leitung der öffentlichen Stelle).

Wenn Sie beim Verantwortlichen für die Gestaltung der Datenschutz-Geschäftsordnung zuständig sind, sollten Sie aktiv werden - möglichst, bevor die oder der behördliche Datenschutzbeauftragte Sie dazu auffordert.

Was behördliche Datenschutzbeauftragte nicht tun sollten:

Wenn Sie behördliche Datenschutzbeauftragte oder behördlicher Datenschutzbeauftragter sind, sollten Sie sich vom Verantwortlichen nicht dazu überreden lassen, eine fällige Überarbeitung des Verarbeitungsverzeichnisses allein zu stemmen - und zwar auch dann nicht, wenn Sie sich das grundsätzlich zutrauen. Ausgenommen ist eine zentrale Berichtigung der Informationen nach Art. 30 Abs. 1 Satz 2 Buchst. a DSGVO, die oftmals für alle Verarbeitungstätigkeiten identisch sind.

2.3.2. Einzelne Verzeichniseinträge

2.3.2.1. Neue, geänderte oder auslaufende Verarbeitungstätigkeiten(Art. 30 Abs. 1 Satz 1 DSGVO)

Der Bestand an Verarbeitungstätigkeiten ist bei vielen bayerischen öffentlichen Stellen Schwankungen unterworfen. Dabei kann es sich um quantitative Schwankungen handeln (neue und auslaufende Verarbeitungstätigkeiten).

Neue Verarbeitungstätigkeiten können sich insbesondere durch Änderungen Aufgaben zuweisender Rechtsnormen ergeben (Beispiel: Regelung in einem Gesetz oder einer Verordnung, dass bestimmte staatliche Behörden das Bewilligungsverfahren für eine neue Leistung durchführen sollen). Im Bereich der Gemeinden ist bei Übernahme einer zusätzlichen freiwilligen Aufgabe (vgl. Art. 6 Abs. 1 Satz 1, Art. 7 Abs. 1 Gemeindeordnung - GO) stets zu fragen, ob sich Auswirkungen auf das Verzeichnis der Verarbeitungstätigkeiten ergeben. Gleiches gilt bei Aufgabenübertragungen von einem anderen Rechtsträger (Beispiele: Übertragung durch Zweckvereinbarung, Art. 7 Abs. 2 Gesetz über die kommunale Zusammenarbeit - KommZG; Übertragung an einen Zweckverband, Art. 17 Abs. 1 KommZG; Übertragung an ein Kommunalunternehmen, Art. 89 Abs. 2 Satz 1 GO, oder an ein Beteiligungsunternehmen, vgl. Art. 87 Abs. 1 Satz 1 Nr. 3 GO, jeweils aus Sicht des Übertragungsempfängers).

Auslaufende Verarbeitungstätigkeiten kommen insbesondere dann vor, wenn eine öffentliche Stelle eine Aufgabe überträgt (siehe die oben aus Sicht des Übertragungsempfängers gebildeten Beispiele), eine freiwillige Aufgabe nicht mehr wahrnimmt oder der Gesetzgeber eine Aufgabe abschafft. In diesen Fällen ist der Eintrag im Verarbeitungsverzeichnis nicht sofort zu löschen, sondern den geänderten Verhältnissen anzupassen. Aus ihm muss zumindest ersichtlich werden, dass der Verantwortliche die auslaufende Aufgabe ab einem bestimmten Zeitpunkt nicht mehr wahrnimmt. Zudem kann es insbesondere erforderlich sein, eine vorgeschriebene oder zumindest erlaubte Speicherung von personenbezogenen Daten abzubilden, die bisher bei der Verarbeitungstätigkeit angefallen sind (Beispiel: Eine Gemeinde hat die bisher selbst wahrgenommene Aufgabe, Ordnungswidrigkeiten im ruhenden Verkehr zu verfolgen, auf einen Zweckverband übertragen; aus dem Eintrag im Verarbeitungsverzeichnis sollte hervorgehen, ab welchem Zeitpunkt die Gemeinde diese Aufgabe nicht mehr wahrnimmt und unter welchen Bedingungen alte "Knöllchen-Vorgänge" bei der Gemeinde gespeichert bleiben.)

Sie sollten jedoch auch an qualitative Schwankungen denken, die mitunter gar nicht so leicht zu erkennen sind. Gerade wenn ein Verantwortlicher bei der Beschreibung von Verarbeitungstätigkeiten eine eher globale Betrachtung gewählt hat (Beispiel: Bildung einer Verarbeitungstätigkeit "Führung des Melderegisters" anstelle gesonderter Verarbeitungstätigkeiten für einzelne Verwaltungsprodukte der Meldebehörde), sollten Änderungen im rechtlichen Rahmen für die Verarbeitungstätigkeit routinemäßig darauf überprüft werden, ob sie für das Verarbeitungsverzeichnis relevant werden (Beispiel: Einführung eines neuen Übermittlungstatbestandes in der Meldedatenverordnung, der sich im Verarbeitungsverzeichnis bei den nach Art. 30 Abs. 1 Satz 2 Buchst. d DSGVO zu dokumentierenden Kategorien von Empfängern auswirkt).

Was zu tun ist:

Wenn die nötigen organisatorischen Vorkehrungen getroffen sind (siehe Nr. 2.3.1), Ihr Verarbeitungsverzeichnis aber dennoch seit der erstmaligen Erstellung eingestaubt (Akte) oder ungeöffnet ist (Datei), können Sie in der Rolle einer oder eines das Verarbeitungsverzeichnis führenden behördlichen Datenschutzbeauftragten

- die datenschutzverantwortlichen Führungskräfte um die selbstständige Überprüfung der jeweils "eigenen" Einträge bitten; zu diesem Zweck stellen Sie jeweils einen (vermeintlich) aktuellen Auszug aus dem Verarbeitungsverzeichnis zur Verfügung (in Absprache mit der Leitung der öffentlichen Stelle);

- Ihre Ansprechperson beim Verantwortlichen bitten, bei der Behördenleitung verfügbare Informationen über Änderungen im Aufgabenbestand zur Verfügung zu stellen;

- im kommunalen Bereich proaktiv die Tätigkeit des Selbstverwaltungsgremiums beobachten, die solche Änderungen oftmals erkennen lässt (Beispiel: Übernahme neuer freiwilliger Aufgaben);

- einzelne (insbesondere "änderungsverdächtige") Einträge initiativ prüfen und bei Feststellung von Defiziten nachdrücklich auf eine Verbesserung der Zuarbeit durch die datenschutzverantwortlichen Führungskräfte hinwirken;

- in einem Tätigkeitsbericht (soweit nach den internen Regelungen vorgesehen) auf (wiederholt festgestellte) Defizite aufmerksam machen.

In der Rolle einer datenschutzverantwortlichen Führungskraft sollten Sie der oder dem behördlichen Datenschutzbeauftragten unaufgefordert zuarbeiten.

2.3.2.2. Namen und Kontaktdaten (Art. 30 Abs. 1 Satz 2 Buchst. a DSGVO)

Namen von Verantwortlichen können sich ebenso ändern wie Namen von behördlichen Datenschutzbeauftragten - die Gründe dafür sind vielfältig. Im Verarbeitungsverzeichnis muss die Änderung des Namens einer Gemeinde ebenso umgesetzt werden wie der Umzug einer Staatsbehörde an einen anderen Standort oder ein Wechsel im Amt der oder des behördlichen Datenschutzbeauftragten.

Was zu tun ist:

Viele Änderungen bei Namen und Kontaktdaten wird eine behördliche Datenschutzbeauftragte oder ein behördlicher Datenschutzbeauftragter auch ohne die Unterstützung des Verantwortlichen mitbekommen. Wenn sie oder er das Verarbeitungsverzeichnis verwalten, kann sie oder er solche Änderungen gleich umsetzen. Datenschutzverantwortliche Führungskräfte sollten sich gleichwohl nicht auf einen solchen "Automatismus" verlassen, sondern die nötigen Informationen zeitnah weitergeben.

2.3.2.3. Verarbeitungszwecke (Art. 30 Abs. 1 Satz 2 Buchst. b DSGVO) sowie Kategorien betroffener Personen und personenbezogener Daten(Art. 30 Abs. 1 Satz 2 Buchst. c DSGVO)

Personenbezogene Daten dürfen bekanntlich nur für einen bestimmten Zweck oder mehrere davon verarbeitet werden. Diese Zwecke müssen im Verarbeitungsverzeichnis abgebildet sein. Nun können sich Zwecke im Lauf der Zeit ändern. Das ist bei der zweckändernden Weiterverarbeitung der Fall, bei der das personenbezogene Datum allerdings (meist) in eine andere Verarbeitungstätigkeit "übergeht", im Verarbeitungsverzeichnis also "den Eintrag wechselt". Gerade im öffentlichen Sektor sind die Verarbeitungszwecke allerdings recht weitgehend durch Gesetz oder sonstige normative Vorgaben festgelegt. Dieser Rahmen kann sich verändern, insbesondere kann der zuständige Normgeber für bereits vorhandene wie auch für neu hinzukommende Datensätze bisherige Zwecke aufgeben (seltener) oder zusätzliche festlegen (häufiger). Im Melderecht beispielsweise ist jede Einführung weiterer regelmäßiger Datenübermittlungen grundsätzlich geeignet, die Zweckbestimmung des Meldedatensatzes zu erweitern.

Auch die von einer Verarbeitungstätigkeit betroffenen Personen sowie erfassten personenbezogenen Daten können Änderungen unterworfen sein. Im öffentlichen Sektor folgt auch dies meist aus einer Fortentwicklung des normativen Rahmens. Im Melderecht beispielsweise würden weitere Kategorien betroffener Personen in eine Verarbeitungstätigkeit einbezogen, wenn eine Meldepflicht für einen Personenkreis neu begründet wird, der bislang nicht von einer solchen Pflicht erfasst war; bei Einführung eines einzigen neuen Merkmals im gesetzlich festgelegten Meldedatensatz wäre die Verarbeitungstätigkeit um eine weitere Kategorie personenbezogener Daten erweitert.

Was zu tun ist:

Die für eine zeitgerechte Abbildung neuer, geänderter oder auslaufender Verarbeitungstätigkeiten empfohlenen Maßnahmen (Nr. 2.3.2.1) sollten mögliche Änderungen durch zuständige Normgeber bei den Zwecken, den Kategorien betroffener Personen oder den erfassten personenbezogenen Daten einschließen.

In der Rolle einer oder eines das Verarbeitungsverzeichnis führenden behördlichen Datenschutzbeauftragten sollten Sie datenschutzverantwortliche Führungskräfte auch dafür sensibilisieren, insofern für das Verarbeitungsverzeichnis relevante Änderungen frühzeitig zu erkennen und mitzuteilen.

In der Rolle einer datenschutzverantwortlichen Führungskraft sollten Sie die oder den behördlichen Datenschutzbeauftragten gegebenenfalls vorausschauend unterstützen.

2.3.2.4. Kategorien von Empfängern (Art. 30 Abs. 1 Satz 2 Buchst. d DSGVO)

Im Verarbeitungsverzeichnis sind Kategorien von Empfängern zu dokumentieren; dabei gelten die Hinweise unter Nr. 2.3.2.3 entsprechend. Zu bedenken ist, dass der Rechtsprechung zufolge bei einer Auskunft nach Art. 15 Abs. 1 DSGVO auf Wunsch der betroffenen Person anstelle der Empfängerkategorie grundsätzlich die (bereits) bekannten konkreten Empfänger anzugeben sind. Da eine Funktion des Verarbeitungsverzeichnisses darin besteht, Auskünfte nach Art. 15 Abs. 1 DSGVO vorzubereiten, kann es sinnvoll sein, konkrete Empfänger mit ihrem Bekanntwerden auch an dieser Stelle festzuhalten. Der Verpflichtung nach Art. 30 Abs. 1 Satz 2 Buchst. d DSGVO kann auch auf diese Weise genügt werden.

2.3.2.5. Übermittlungen an ein Drittland (Art. 30 Abs. 1 Satz 2 Buchst. e DSGVO)

Ist das Verarbeitungsverzeichnis unter dem Gesichtspunkt von Art. 30 Abs. 1 Satz 2 Buchst. e DSGVO gut gepflegt, wird nicht nur erkennbar, in welchem Umfang der Verantwortliche Drittlandtransfers veranlasst oder (insbesondere durch Auftragsverarbeiter) zugelassen hat. Möglich werden auch Rückschlüsse, in welchen Drittländern sich bei welchen Verarbeitern Datenbestände aufbauen, die jedenfalls im Geltungsbereich der Datenschutz-Grundverordnung nicht ohne weiteres verknüpft werden dürfen. Für betroffene Personen, denen unter Zuhilfenahme des Verarbeitungsverzeichnisses Auskunft erteilt wird, sind solche Angaben bedeutsam, weil Drittlandtransfers "von außen" nicht ohne weiteres zu erkennen sind und oftmals mit Risiken einhergehen, denen der Verantwortliche mit kompensatorischen Maßnahmen begegnen muss.

Bei Verarbeitungstätigkeiten "im Bestand" können Drittlandtransfers nicht nur in dem einfach erkennbaren Fall erstmals auftreten, dass der Verantwortliche ein "transferfreies" Betriebsmittel gegen ein "transferbelastetes" austauscht. Leichter zu übersehen sind Konstellationen, in welchen Auftragsverarbeiter eine ihnen rechtlich nicht verschlossene Option nutzen, Unterauftragsverarbeiter in einem Drittland zu beauftragen. Auch in solchen Fällen ergeben sich Konsequenzen für die Angaben zu der betreffenden Verarbeitungstätigkeit im Verarbeitungsverzeichnis.

Was zu tun ist:

Drittlandtransfers fordern die volle Aufmerksamkeit behördlicher Datenschutzbeauftragter wie auch des Verantwortlichen. Eine Einbindung der oder des behördlichen Datenschutzbeauftragten frühzeitig vor der Beschaffung eines Betriebsmittels, das mit einem solchen Transfer verbunden sein kann, und vor Begründung eines Auftragsverarbeitungsverhältnisses, das Drittlandtransfers vorsieht oder zulässt, sollte für bayerische öffentliche Stellen eine Selbstverständlichkeit sein. Dann kann die oder der behördliche Datenschutzbeauftragte den Punkt "Fortschreibung des Verarbeitungsverzeichnisses" auch insofern gleich bei der Beratung berücksichtigen.

Im Übrigen sollten Beschwerden betroffener Personen, Kontakte mit der Datenschutz-Aufsichtsbehörde und sonstige Erkenntnisse zu Drittlandtransfers für behördliche Datenschutzbeauftragte stets Anlass sein, den Eintrag im Verarbeitungsverzeichnis für die betroffene Verarbeitungstätigkeit kritisch zu überprüfen und - soweit erforderlich - bei dem Verantwortlichen auf eine Anpassung hinzuwirken.

Hilfreich kann es für behördliche Datenschutzbeauftragte auch sein, einen aktuellen Stand zum Umfang von Drittlandtransfers in einen nach der örtlichen Datenschutz-Geschäftsordnung etwa zu erstattenden eigenen Tätigkeitsbericht aufzunehmen und insofern - gegebenenfalls auch für die Öffentlichkeit - Transparenz zu schaffen.

2.3.2.6. Fristen für die Löschung der verschiedenen Datenkategorien(Art. 30 Abs. 1 Satz 2 Buchst. f DSGVO)

Die im Verarbeitungsverzeichnis "wenn möglich" anzugebenden Fristen für die Löschung der verschiedenen Datenkategorien lassen sich beim Ersteintrag manchmal nach gesetzlichen Vorgaben, mitunter nach fachlichen Standards wie dem Einheitsaktenplan, manchmal aber auch gar nicht angeben - einfach, weil bei Aufnahme einer Verarbeitungstätigkeit noch nicht klar ist, wie lange eine Verarbeitung erforderlich sein wird (vgl. Art. 5 Abs. 1 Buchst. e DSGVO), oder noch auf ausstehende Vorgaben der zuständigen Normgeber gewartet werden muss. In solchen Fällen darf das "wenn möglich" des Gesetzes durchaus als "sobald möglich" verstanden werden.

Was zu tun ist:

Das Verarbeitungsverzeichnis führende behördliche Datenschutzbeauftragte sowie datenschutzverantwortliche Führungskräfte sollten zunächst die Hinweise aus Nr. 2.3.2.1 entsprechend berücksichtigen. Behördlichen Datenschutzbeauftragten sei zudem empfohlen:

- Identifizieren Sie Einträge im Verarbeitungsverzeichnis, die bei diesem Punkt von vornherein defizitär sind. Legen Sie für sich eine Frist für wiederkehrende Kontrollen fest und fragen Sie dann jeweils bei den datenschutzverantwortlichen Führungskräften, ob fehlende normative Vorgaben "nachgeliefert" wurden und/oder die Verwaltungspraxis mittlerweile gezeigt hat, wie lange die betreffenden Kategorien personenbezogener Daten typischerweise benötigt werden. Beraten Sie im Bedarfsfall zu einer internen Festlegung von Löschungsfristen, wenn Vorgaben von außen weiterhin fehlen.

- Halten Sie sich außerdem über die Fortschreibung des Einheitsaktenplans auf dem Laufenden, soweit dieser in Ihrer öffentlichen Stelle anzuwenden ist. Nutzen Sie auch Ihre Beteiligung bei der Erstellung von Löschkonzepten, Anpassungen des Verarbeitungsverzeichnisses anzuregen, und wirken Sie auf die Erstellung solcher Konzepte hin, wenn Ihr Verantwortlicher diese Aufgabe vernachlässigt.

2.3.2.7. Allgemeine Beschreibung der gemäß Art. 32 Abs. 1 DSGVO zu treffenden technischen und organisatorischen Maßnahmen (Art. 30 Abs. 1 Satz 2 Buchst. g DSGVO)

Auch die allgemeine Beschreibung der gemäß Art. 32 Abs. 1 DSGVO zu treffenden technischen und organisatorischen Maßnahmen ist bei einschlägigen Änderungen nachzuführen. Können die von Art. 30 Abs. 1 Satz 2 Buchst. g DSGVO geforderten Angaben oftmals durch einen Verweis auf ein nach Art. 43 Abs. 1 Bayerisches Digitalgesetz zu erstellendes Informationssicherheitskonzept in das Verarbeitungsverzeichnis eingeführt werden, ist die Aktualität des Verarbeitungsverzeichnisses sichergestellt, wenn der Verweis dynamisch gestaltet ist und das Informationssicherheitskonzept durch die zuständige Organisationseinheit sukzessive dem Stand der Technik angepasst wird.

Bedenken Sie immer: das Aktuell-Halten des Verarbeitungsverzeichnisses ist weder für das Verarbeitungsverzeichnis führende behördliche Datenschutzbeauftragte noch für datenschutzverantwortliche Führungskräfte eine sinnbefreite Arbeitsbeschaffungsmaßnahme. Entsteht ein anderer Eindruck, ist die Datenschutzorganisation bei dem betreffenden Verantwortlichen noch nicht ausreichend optimiert. Das Verarbeitungsverzeichnis nimmt für die Erfüllung der Informationspflichten (Art. 13 und 14 DSGVO) wie auch für die Erteilung von Auskünften über die Metainformationen zu einer Datenverarbeitung (Art. 15 Abs. 1 Halbsatz 2 Buchst. a bis h DSGVO) eine Schlüsselfunktion ein: Wer das Verarbeitungsverzeichnis aktuell hält, hat einige dazu nötige Vorarbeiten bereits geleistet. Dann muss nur noch organisatorisch sichergestellt sein, dass diese Vorarbeiten bei der Erfüllung der Informationspflichten und der Erteilung von Auskünften über die Metainformationen auch genutzt werden können. Die Orientierungshilfe zum Recht auf Auskunft enthält eine tabellarische Übersicht, welche Informationen aus dem Verarbeitungsverzeichnis in den Kontexten "Datenschutzhinweise/Informationspflichten" und "Auskunftsrecht" relevant werden.

Was zu tun ist:

Prüfen Sie als behördliche Datenschutzbeauftragte, behördlicher Datenschutzbeauftragter oder datenschutzverantwortliche Führungskraft in Ihrer öffentlichen Stelle einmal nach, wie die Informationen im Verarbeitungsverzeichnis, in den Datenschutzhinweisen und bei der Auskunfterteilung untereinander vernetzt sind. Sind alle Synergien genutzt? Wird "Doppelarbeit" vermieden? Sind gar Widersprüche durch eine getrennte "Bewirtschaftung" von Informationsbeständen begünstigt? Wie könnte eine für Ihre öffentliche Stelle effiziente Organisation der Angaben in Verarbeitungsverzeichnis, Datenschutzhinweisen und erteilten Auskünften erreicht werden? Die Fragen verlangen örtliche Antworten - da sind Sie gefordert!

2.3.4. Folgen fehlender Aktualität

Eine öffentliche Stelle, die ihr Verarbeitungsverzeichnis nicht aktuell hält, missachtet zunächst einmal ihre Rechenschaftspflicht aus Art. 5 Abs. 2 DSGVO. Wird der Informationsbestand genutzt, können auch Datenschutzhinweise mit der Zeit veralten oder Informationen nach Art. 15 Abs. 1 Halbsatz 2 Buchst. a bis h DSGVO nicht mehr stimmen. Mögliche Folgen sind nicht nur datenschutzaufsichtliche Maßnahmen, sondern auch Rechtsbehelfe betroffener Personen.

Abschließender Hinweis:

Auch wenn im Titel dieses Beitrags von einem Frühjahrsputz die Rede ist - eine Pflege des Verarbeitungsverzeichnisses ist natürlich auch zu anderen Jahreszeiten angezeigt: Hauptsache, sie findet statt, und zwar regelmäßig.

2.4. Datenschutz bei Rechtschreibkorrektur im Webbrowser

Im Zuge der Digitalisierung ist die Nutzung von Webbrowsern bei bayerischen öffentlichen Stellen eine Selbstverständlichkeit. Bei Webbrowsern denkt man vorrangig an die Informationsrecherche im World Wide Web - jedoch ist das Einsatzspektrum viel breiter: Immer mehr Desktopanwendungen werden durch Webanwendungen ersetzt, die nur in einem Browser zu nutzen sind. Das gilt etwa für elektronische Akten, cloudbasierte Office-Lösungen und Online-Formulare. Kommen personenbezogene Daten ins Spiel, können Webbrowser schnell zum datenschutzrechtlichen Stolperstein werden, wenn sie eingegebene Daten - unbemerkt - an Dritte übermitteln.

So enthalten moderne Webbrowser in der Regel Funktionen zur Rechtschreib- und Grammatikkorrektur sowie zur Autovervollständigung einzelner Wörter. Solche Funktionen sind datenschutzrechtlich nicht besonders bedenklich, solange die Eingaben lediglich auf dem Gerät (lokal) geprüft oder mit einem lokal vorgehaltenen Wörterbuch abgeglichen werden. Mit der Einbindung cloudbasierter Künstlicher Intelligenz (KI), die für optimierte Korrekturleistungen Texteingaben an Dritte übermittelt, ändert sich aber die datenschutzrechtliche Bewertung.

2.4.1. KI-Unterstützung bei Webbrowser-Funktionen

Durch den Einsatz von KI und Maschinellem Lernen (ML) können auf Basis von Sprachmodellen fließende, grammatisch vertretbare Sätze und sogar ganze Satzgefüge generiert werden. Sprachmodelle nutzen dazu statistische Eigenschaften von Texten, wie die Häufigkeit von Wörtern und Wortfolgen (Phrasen). Die Funktionalität von Sprachmodellen entwickelte sich mit Anwendungen der jüngsten Generation - wie beispielsweise ChatGPT - sprunghaft weiter, so dass Sprachmodelle in kurzer Zeit erheblich an Relevanz gewannen. Das Interesse der Anwendungsanbieter ist hoch, die Texteingabe durch KI-Unterstützung zu erleichtern und die Qualität von Korrekturvorschlägen zu verbessern. Allerdings wird die zugehörige KI-Anwendung nicht mehr lokal auf dem Gerät des Nutzenden installiert; die Datenverarbeitung erfolgt vielmehr regelmäßig mittels eines Web- oder Cloud-Diensts. Dazu werden die eingegebenen Daten zum Generieren von Korrekturvorschlägen mithilfe des Webbrowsers an den Anwendungsanbieter, also einen Dritten, übermittelt. Insbesondere die dazugehörige Formulierung in den Einstellungen von Google Chrome - "Bei der Eingabe von Text auf Webseiten nach Tippfehlern suchen" - mag den Verantwortlichen zu der Annahme verleiten, die Rechtschreibkorrektur-Funktion betreffe lediglich klassische Webseiten "draußen" im World Wide Web und nicht auch Fachanwendungen wie die elektronische Akte:

Der Browser kennt diese Unterscheidung allerdings grundsätzlich nicht: Für ihn ist jeder Inhalt eine "Webseite". Wenn also eine ausschließlich zur internen Nutzung gedachte Webanwendung einen Texteditor oder Formularfelder zur Texteingabe enthält, kommt die Rechtschreibkorrektur hierfür in der Regel ebenso zur Anwendung wie bei irgendeinem im Internet frei zugänglichen Webformular. Die Korrektur findet dabei möglicherweise bereits ganz unauffällig im Hintergrund während der Eingabe statt, also ohne Anzeige eines expliziten Hinweises im Webbrowser und ohne bewussten Aufruf einer entsprechenden Funktion durch den Nutzenden.

2.4.2. Einstellungen bei verbreiteten Webbrowsern

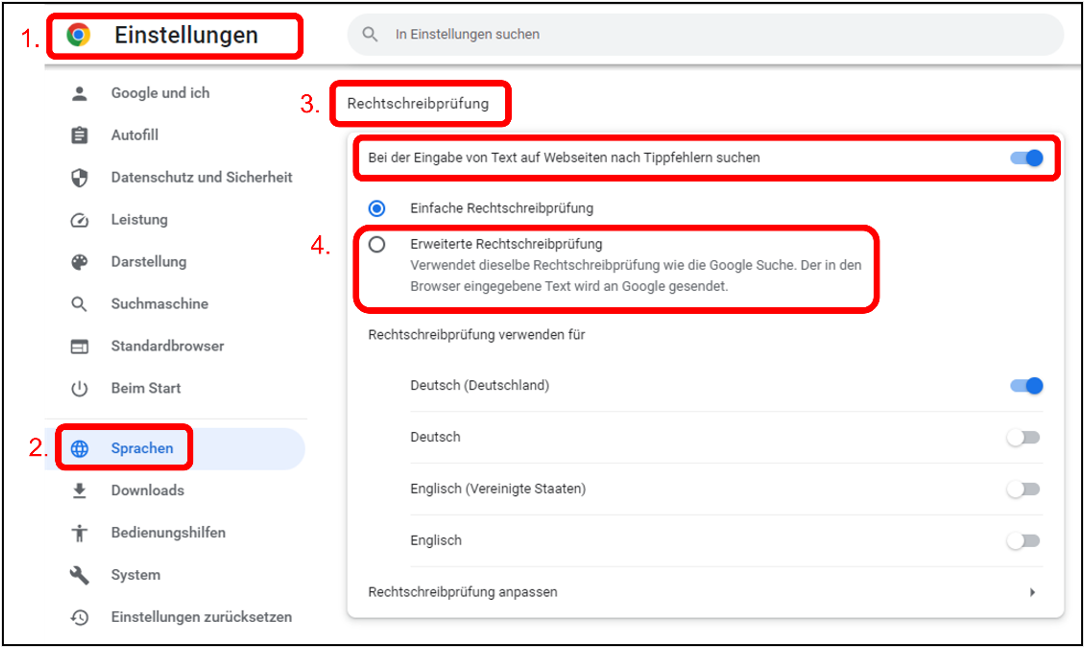

Eine "Erweiterte Rechtschreibprüfung" bietet beispielsweise der Webbrowser "Google Chrome": "Der in den Browser eingegebene Text wird an Google gesendet", heißt es in einem separaten Hinweis in den Browser-Einstellungen in der Rubrik "Sprachen" zu dieser Option für die Rechtschreibprüfung. Die "Erweiterte Rechtschreibprüfung" mit der damit einhergehenden Übermittlung von Daten an Google ist jedoch in den Spracheinstellungen nicht standardmäßig aktiviert; stattdessen stellt die "Einfache Rechtschreibprüfung" die Standardeinstellung dar:

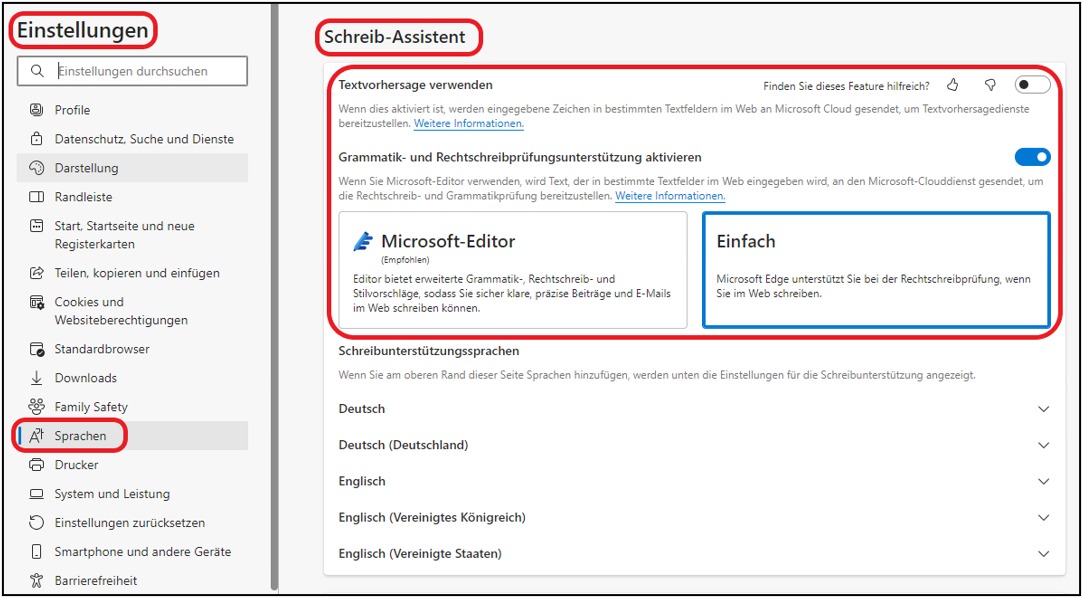

Anders verhält es sich beim Webbrowser "Microsoft Edge": Im Rahmen eines Updates wurde hier die als "Schreib-Assistent" bezeichnete Schreibhilfe durch eine cloudbasierte KI-Unterstützung namens "Microsoft Editor" ergänzt. Dieser bietet eine erweiterte Rechtschreibprüfung, eine Grammatikprüfung und Textvorhersagen. So sollen Nutzende schneller und mit weniger Fehlern schreiben können - sie sind sich aber eventuell nicht der Tatsache bewusst, dass Microsoft Edge den eingegebenen Text im Hintergrund an einen Microsoft-Clouddienst sendet, der den Text verarbeitet, um Rechtschreib- und Grammatikfehler zu erkennen. Sofern die Funktion "Textvorhersage verwenden" aktiviert ist, werden eingegebene Zeichen und Textvorhersagen nach Angabe von Microsoft sogar bis zu 30 Tage lang zwischengespeichert, um die Dienstqualität und Leistung zu verbessern. Entsprechende Hinweise finden sich erst im "Kleingedruckten" beziehungsweise unter "Weitere Informationen" zu diesen Funktionen.

Ist der Microsoft-Editor aktiviert, werden Eingaben im Browser (etwa in Formularfeldern) zu Zwecken dieser erweiterten Rechtschreibunterstützung an Microsoft übermittelt. Es gibt Hinweise darauf, dass davon sogar Passwörter betroffen sein könnten. Microsoft kennzeichnet den Microsoft Editor nicht nur als empfohlene Einstellung beim Verwenden der Schreibunterstützung, sondern hat ihn automatisch im Zuge eines Updates aktiviert: Mit der Version 104.0.1293.47 (Stable-Release vom 5. August 2022; Beta-Version: 104.0.1293.14 vom 7. Juli 2022) wurde die intern offenbar als "Text Prediction" bezeichnete Funktionalität, die nach der Dokumentation einen "Microsoft Turing service" genannten Dienst nutzt, per Richtlinie standardmäßig aktiviert. So werden die Daten nach diesem Update automatisch im Hintergrund an Microsoft übermittelt. Dies geschieht möglicherweise ohne Wissen und Zutun des Nutzenden und damit ohne vorherige informierte Einwilligung des Nutzenden oder anderer Betroffener.

2.4.3. Datenschutzrechtliche Anforderungen

Die Datenübermittlung an einen Browseranbieter wie Google oder Microsoft bedarf einer Rechtsgrundlage, wenn sich eine bayerische öffentliche Stelle bei der Verarbeitung personenbezogener Daten dieser Funktionen zur Rechtschreib- und Grammatikkorrektur bedient (vgl. Art. 6 Abs. 1 DSGVO). Die bayerische öffentliche Stelle handelt hier als Verantwortlicher gemäß Art. 4 Nr. 7 DSGVO, da sie durch die Nutzung der KI-unterstützten Browserfunktion über die Mittel und Zwecke der Datenverarbeitung (jedenfalls: mit-)entscheidet.

Da ein Rückgriff auf Art. 6 Abs. 1 UAbs. 1 Buchst. f DSGVO für Behörden bei Erfüllung ihrer Aufgaben wegen Art. 6 Abs. 1 UAbs. 2 DSGVO nicht möglich ist, kommt zunächst als Rechtsgrundlage die Einwilligung in Betracht (Art. 6 Abs. 1 UAbs. 1 Buchst. a DSGVO). Diese wird allerdings zum Zeitpunkt der Datenverarbeitung regelmäßig nicht vorliegen, da sich die bayerische öffentliche Stelle - wie oben aufgezeigt - der Übermittlung wahrscheinlich nicht bewusst ist und daher hierfür keine Einwilligungsroutine besteht. Eine rückwirkende Genehmigung einer rechtsgrundlosen Datenverarbeitung ist unzulässig. Die Datenübermittlung auf eine - rechtzeitig eingeholte - Einwilligung zu stützen erscheint jedoch auch aus einem anderen Grund fragwürdig: Es ist nicht Aufgabe der Bürgerinnen und Bürger, den Behörden auf diesem Wege den Einsatz eines "bequemeren" Betriebsmittels zu ermöglichen.

Stattdessen könnte als Rechtsgrundlage für die Übermittlung personenbezogener Daten durch eine bayerische öffentliche Stelle - sofern keine spezialgesetzliche Regelung existiert - Art. 6 Abs. 1 UAbs. 1 Buchst. e DSGVO in Verbindung mit Art. 5 Abs. 1 Satz 1 Nr. 1 Bayerisches Datenschutzgesetz herangezogen werden, wonach die Übermittlung zulässig ist, wenn sie zur Erfüllung einer der übermittelnden oder der empfangenden öffentlichen Stelle obliegenden Aufgabe erforderlich ist. Daran fehlt es.

Der Begriff der Erforderlichkeit ist als Bestandteil von Verarbeitungsbefugnissen, die auf Art. 6 Abs. 1 UAbs. 1 Buchst. e DSGVO gestützt sind, unionsrechtlich zu verstehen. Er ist im Lichte des unionalen Verhältnismäßigkeitsprinzips zu interpretieren. Geboten ist danach eine Abwägung zwischen den Grundrechten der betroffenen Person einerseits und dem gegenläufigen öffentlichen Interesse andererseits. Eine Verarbeitung personenbezogener Daten ist nicht schon deshalb generell zulässig, weil sie für die Aufgabenerfüllung einer öffentlichen Stelle generell förderlich ist. Eine KI-gestützte Rechtschreibkorrektur mag eine willkommene Hilfe sein; allerdings wird es schlechthin keine öffentliche Aufgabe geben, bei der sich das Interesse an ihrem Einsatz gegen das unionale Datenschutzgrundrecht wie auch das nationale Grundrecht betroffener Personen auf informationelle Selbstbestimmung durchsetzen kann. Dies gilt umso mehr, als eingegebener Text mit der oben erwähnten "Einfachen Rechtschreibprüfung" lokal geprüft werden kann, mithin eine übermittlungsfreie Handlungsalternative zur Verfügung steht. Bequemlichkeit macht keine Erforderlichkeit.

Dass bei einem Browseranbieter aus dem Nicht-EU-Ausland darüber hinaus die Vorgaben zu Datenübermittlungen in Drittstaaten gemäß Art. 44 ff. DSGVO beachtet werden müssen, die infolge des "Schrems II-Urteils" mit nur schwer zu erfüllenden Anforderungen verbunden sind, spielt in Anbetracht der bereits fehlenden Rechtsgrundlage letztlich keine entscheidende Rolle mehr.

KI-gestützte Korrekturfunktionen moderner Webbrowser wie Google Chrome und Microsoft Edge mögen für die Erstellung von Texten zwar nützlich sein; bayerische öffentliche Stellen werden für ihren Einsatz aber keine Rechtsgrundlage finden, sobald personenbezogene Daten betroffen sind. Von der Verwendung solcher Funktionen ist daher abzuraten.

Da die betreffende Funktion zumindest im Fall von Microsoft Edge mittels Updates standardmäßig aktiviert wurde, sollten bayerische öffentliche Stellen, die diesen Browser nutzen, die Konfiguration zeitnah überprüfen und gegebenenfalls datenschutzgerecht anpassen.

2.5. Datenpannen mit Microsoft Excel verursachen und vermeiden

Das Tabellenkalkulationsprogramm Microsoft Excel erfreut sich auf Grund seines weiten Funktionsumfangs großer Beliebtheit in Unternehmen und Verwaltungen; auch bei bayerischen öffentlichen Stellen ist es vielfach im Einsatz. Nicht selten begegnen Nutzerinnen und Nutzer dem Programm eher intuitiv; entgegen der primären Zweckbestimmung wird Excel oftmals schon dann eingesetzt, wenn die Spaltenzahl in Word nicht ausreicht. Befinden sich personenbezogene Daten in einer Excel-Arbeitsmappe, kann der nicht sachgerechte Umgang mit der Anwendung allerdings leicht eine Datenpanne auslösen.

Excel bietet auf Grund seiner zahlreichen Funktionen auch viele Möglichkeiten, Datenpannen zu verursachen. Der vorliegende Beitrag kann diesen "Reichtum" nicht ansatzweise abbilden. Er greift lediglich einige wenige Programmfeatures heraus, die in der Praxis des Bayerischen Landesbeauftragten für den Datenschutz bereits im Zusammenhang mit Datenpannen in Erscheinung getreten sind. Dabei geht es nicht etwa um Schwächen des Programms, sondern um Aspekte, die in der Hektik des Büroalltags hin und wieder schlicht übersehen werden. An allen beschriebenen "Problemstellen" kann es zu einer unbeabsichtigten Offenlegung von personenbezogenen Daten kommen. Excel enthält selbst Sicherheitsvorkehrungen, die allerdings auch genutzt werden müssen. Im Übrigen kann der Verantwortliche für die Sicherheit der bei ihm mit Excel verarbeiteten personenbezogenen Daten einiges tun - damit Datenpannen vermieden werden und nicht zu meldepflichtigen Datensicherheitsverletzungen führen.

2.5.1. Eine Arbeitsmappe - mehrere Arbeitsblätter

Um welches Programmfeature geht es? Beim Aufruf einer Excel-Datei öffnet sich eine Arbeitsmappe, die jedenfalls ein sichtbares Arbeitsblatt enthält; weitere Arbeitsblätter können hinzukommen. Wie viele Arbeitsblätter es sind, zeigen grundsätzlich die Reiter am unteren Rand des Fensters an, die der Navigation zwischen den einzelnen Arbeitsblättern dienen.

Wie kann ich eine Datenpanne verursachen? Sie haben von Ihrer Vorgängerin oder Ihrem Vorgänger mit der Sachgebietsleitung auch eine Excel-Datei mit den dienstlichen Kontaktdaten Ihrer Mitarbeiterinnen und Mitarbeiter übernommen. Diese Datei - genaugenommen: das zuletzt geänderte Arbeitsblatt - befindet sich auf dem Bildschirm gerade vor Ihnen. Es ist die Kontaktliste. Sie tragen Ihre eigenen Daten ein und löschen die Ihrer Vorgängerin oder Ihres Vorgängers. Dann leiten Sie die Datei den Beschäftigten im Sachgebiet per E-Mail zu. Leider hatte sich Ihre Vorgängerin oder Ihr Vorgänger auf dem zweiten, gerade nicht sichtbaren Arbeitsblatt zu allen "Kontakten" Notizen für die nächste dienstliche Beurteilung gemacht. Weil Sie das zweite Arbeitsblatt übersehen haben, sind diese Notizen jetzt im Sachgebiet öffentlich.

Wie kann ich eine solche Datenpanne vermeiden? Machen Sie sich bewusst, dass Excel-Arbeitsmappen mehrere Arbeitsblätter umfassen können (die Anzahl ist nach Angaben von Microsoft übrigens nur durch den verfügbaren Arbeitsspeicher begrenzt) - auch wenn Sie selbst nicht regelmäßig mit solchen "mehrblättrigen" Arbeitsmappen arbeiten.

- Prüfen Sie also vor der Weitergabe einer personenbezogene Daten enthaltenden Excel-Arbeitsmappe an andere, insbesondere vor dem Anhängen an eine E-Mail, ob mehr als ein Arbeitsblatt enthalten ist und wirklich alles weitergegeben werden soll.

- Überlegen Sie außerdem, ob die Datei bei einer Empfängerin oder einem Empfänger noch weiterbearbeitet werden soll - andernfalls ist die Zuleitung einer PDF-Version vorzugswürdig, die sich vor dem Versand leicht auf versteckte Daten kontrollieren lässt.

- Seien Sie bei Excel-Dateien, die andere erstellt haben, besonders vorsichtig.

- Löschen Sie aus bestehenden Excel-Arbeitsmappen nach Möglichkeit konsequent die nicht (mehr) benötigten Arbeitsblätter.

- Überlegen Sie vor der Neuanlage einer Arbeitsmappe mit mehreren Arbeitsblättern, ob Sie die Aufgabe auch mit mehreren Ein-Arbeitsblatt-Arbeitsmappen erledigen können.

- Überlegen Sie außerdem, ob Sie für die zu erledigende Aufgabe Excel benötigen oder ein "schlichteres" Betriebsmittel (etwa ein Textverarbeitungsprogramm) ausreicht.

2.5.2. Sichtbare Arbeitsblätter - unsichtbare Arbeitsblätter

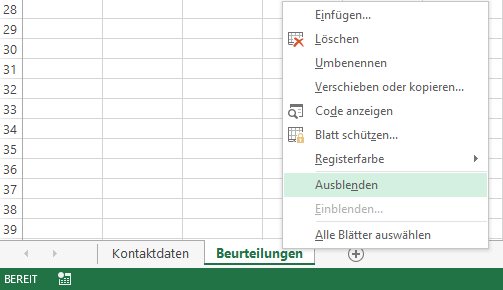

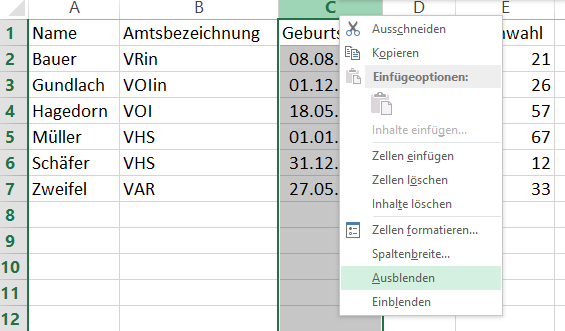

Um welches Programmfeature geht es? Zum Funktionsumfang von Excel gehört das Verstecken von Arbeitsblättern. Dazu klickt man mit der rechten Maustaste den zum Arbeitsblatt gehörenden Reiter an und wählt "Ausblenden".

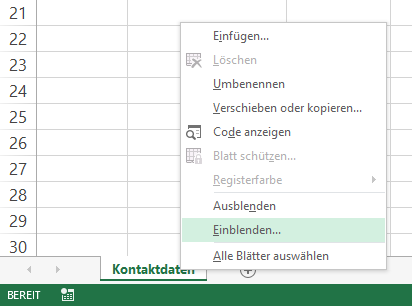

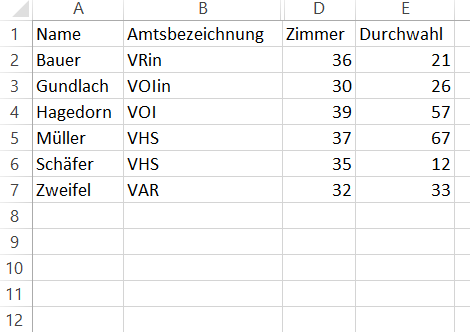

Wie kann ich eine Datenpanne verursachen? Auf dem gleichen Weg wie unter Nr. 2.5.1 beschrieben. Es ist nur noch weniger Unachtsamkeit erforderlich: Seien Sie ehrlich - wer denkt bei Excel-Arbeitsmappen, die jemand anderes erstellt hat, schon daran, dass verborgene Arbeitsblätter enthalten sein könnten? Das Wieder-Sichtbar-Machen geht übrigens so: Sie klicken mit der rechten Maustaste auf ein sichtbares Arbeitsblatt (eines ist immer da), wählen "Einblenden" (links) und suchen dann die Sie interessierenden Arbeitsblätter aus (rechts; vorausgesetzt, das Datenschutzrecht steht dem nicht entgegen).

Wie kann ich eine solche Datenpanne vermeiden? Merken Sie sich, dass Excel-Arbeitsmappen auch unsichtbare Arbeitsblätter enthalten können. Wenden Sie die Empfehlungen aus Nr. 2.5.1 entsprechend an.

2.5.3. Daten "auf weiter Flur"

Um welches Programmfeature geht es? Die Leistungsfähigkeit von Excel hängt nicht zuletzt damit zusammen, dass in ein Arbeitsblatt ziemlich viele Daten hineinpassen. Möglich sind in aktuellen Versionen 1.048.576 Zeilen und 16.384 Spalten, also maximal 17.179.869.184 (gut 17 Milliarden) Zellen pro Arbeitsblatt. Und in einer Arbeitsmappe können ja noch mehrere Arbeitsblätter sein ...

Wie kann ich eine Datenpanne verursachen? Stellen Sie sich eine Abwandlung des in Nr. 2.5.1 geschilderten Falls vor: Sie haben eine Arbeitsmappe mit tatsächlich nur einem Arbeitsblatt vor sich; in der fünfspaltigen Tabelle sind Ihre 15 Mitarbeiterinnen und Mitarbeiter und Sie selbst aufgeführt. Sie leiten die Datei an alle weiter. Nicht beachtet haben Sie, dass Ihre Vorgängerin oder Ihr Vorgänger in Spalte A bis E ab Zeile 201 eine Kontaktliste für die Schulklasse von Tochter oder Sohn geführt hat und in Spalte AA bis AE, dort ab Zeile 101, eine Kontaktliste für einen Verein, in dem sie oder er Mitglied ist.

Wie kann ich eine solche Datenpanne vermeiden? Sie sollen sich bewusst sein, dass Excel-Arbeitsblätter nicht "auf einen Blick" überschaubar sein müssen. Ob in der Weite eines Arbeitsblatts noch irgendwo etwas ist, stellen Sie unkompliziert fest, indem Sie bei geöffnetem Arbeitsblatt die Tastenkombination Strg+Ende eingeben. Aktiv ist dann dessen letzte Zelle. Diese Zelle bildet die rechte untere Ecke eines Tabellenrechtecks, in dem sich "irgendwo" Werte befinden können. Gelangen Sie so im geschilderten Fall zur Zelle AE 290, wissen Sie, dass in den Spalten von A bis AE und in den Zeilen von 1 bis 290 Daten sein können. Sie müssen jetzt nicht alles absuchen. Häufig dürfte es am einfachsten sein, den tatsächlich benutzten Bereich in eine neue Tabelle zu kopieren und mit dieser diszipliniert weiterzuarbeiten.

2.5.4. Ausgeblendete Spalten, Zeilen oder Zellen

Um welche Programmfeatures geht es? Excel-User haben die Möglichkeit, Spalten, Zeilen oder sogar einzelne Zellen so weit unsichtbar zu machen, dass jedenfalls auf den ersten Blick Daten übersehen werden können. Das Verbergen geht bei Spalten oder Zeilen so: Sie klicken mit der rechten Maustaste auf den Spaltenbuchstaben oder die Zeilennummer und wählen "Ausblenden" (oberes Bild). Dass "etwas da war", erkennen Sie (nur noch) daran, dass Spaltenbuchstabe oder Zeilennummer ausgespart bleiben (unteres Bild).

Sie können das "Ausblenden" rückgängig machen, indem Sie die beiden benachbarten Spalten oder Zeilen markieren und mit Hilfe der rechten Maustaste den Befehl "Einblenden" aufrufen.

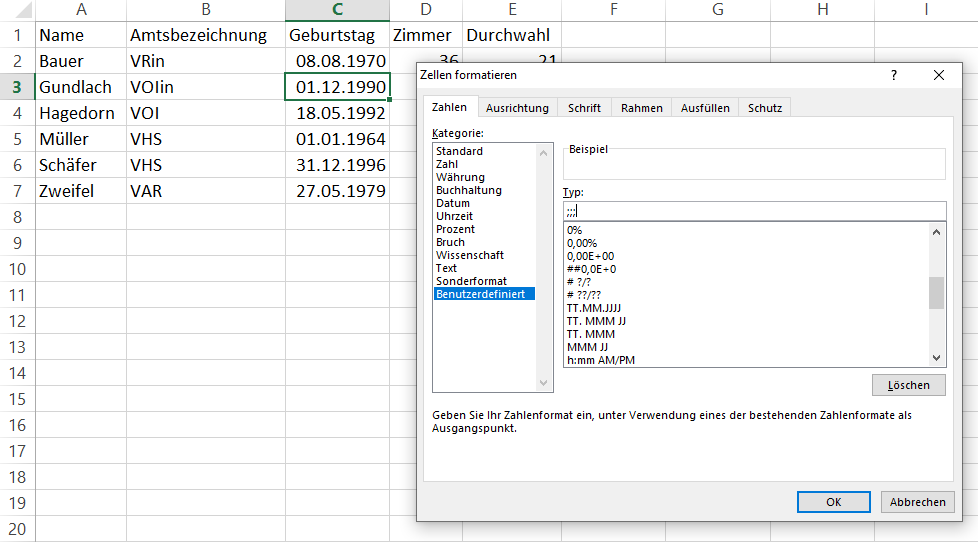

Eine vergleichbare Funktion gibt es auch, um einzelne Zellen ein Stück weit "unsichtbar" zu machen. Dazu markieren Sie die betreffenden Zellen, wählen aus dem Menü "Zellen formatieren" (erreichbar mit der Tastenkombination Strg+1) die Kategorie "Benutzerdefiniert" und geben als Typ drei Strichpunkte ein.

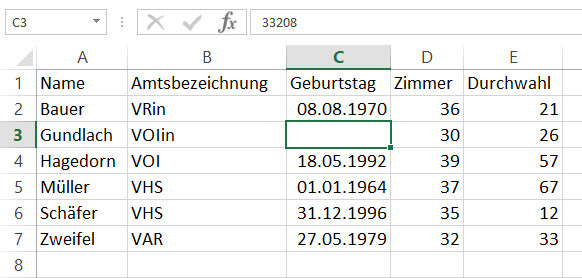

Die Werte in den Zellen sind dann ausgeblendet, bleiben aber zumindest in der Formelzeile noch sichtbar (das Datum hier als 33.208. Tag vom 1. Januar 1900 aus gerechnet).

Revidiert wird das "Unsichtbarmachen" durch Zurückändern der Formatierung, hier sinnvollerweise auf einen Typ aus der Kategorie "Datum".

Wie kann ich eine Datenpanne verursachen? Auch im Fall ausgeblendeter Spalten, Zeilen oder Zellen gilt: aus Versehen ziemlich leicht. Im Arbeitsblatt steht auf den ersten Blick das, was man sieht. Und bevor auffällt, dass da noch mehr ist, befindet sich die Datei bereits bei einem Dritten ...

Wie kann ich eine solche Datenpanne vermeiden? Ebenfalls durch Kenntnis der betreffenden Funktionen und etwas Aufmerksamkeit. Insbesondere bei nicht selbst angelegten Arbeitsmappen ist es besser, zweimal hinzuschauen: Ist bei den Spaltenbuchstaben oder den Zeilennummern irgendwo eine Lücke? Oder weist ein Arbeitsblatt scheinbar unerklärliche weiße Stellen auf? Dann sollten Sie zunächst prüfen, ob hier jemand etwas versteckt hat.

Leer kann übrigens auch eine schlecht befüllte Zelle wirken - dann nämlich, wenn beispielsweise beim schlampigen "Herüberkopieren" von irgendwoher so viele Leerzeichen "mitgekommen" sind, dass sie die Tabellenzelle in ganzer Breite ausfüllen.

Personenbezogene Daten können in einer Excel-Datei auch in der Rolle von Metadaten übersehen werden. Das gilt nicht nur für entsprechende Angaben in den Dateieigenschaften (einzusehen unter "Datei - Informationen"; hier ist nicht nur auf "Relevante Personen" zu achten, sondern auch auf die Freitextfelder unter "Eigenschaften"). Im Menü "Überprüfen" gibt es mit dem Punkt "Änderungen nachverfolgen - Änderungen hervorheben" vielmehr auch eine Funktion, die für ausgewählte Zellen eine Protokollierung von Änderungen ermöglicht. Die entsprechenden Zellen erhalten zwar eine Markierung; die Protokollierungsinformationen werden aber nur angezeigt, wenn eine solche Zelle aktiv ist oder der Mauszeiger darüber streicht.

Beachten Sie im Übrigen: Schon ein "sprechender" Dateiname kann personenbezogene Daten enthalten, die "eigentlich" gar nicht mitgeteilt werden sollen - etwa das Kürzel der letzten bearbeitenden Person, mit dem diese "ihr Werk" unverwechselbar machen wollte.

2.5.6. Funktion "Dokumentprüfung"

Einige der angesprochenen "Problemstellen" von Excel-Dateien lassen sich mit dem Programmfeature "Dokumentprüfung" leicht erkennen; dies gilt insbesondere für ausgeblendete Spalten oder Zeilen sowie etwa noch vorhandene Metadaten. Auch eine automatische Entfernung ist mit diesem Instrument möglich. Die Dokumentprüfung kann unter "Datei - Informationen" mit der Schaltfläche "Auf Probleme überprüfen - Dokument prüfen" angestoßen werden; dabei lassen sich einzelne Punkte des Prüfprogramms zu- oder abwählen. Der Hersteller hat zu dieser Funktion Hinweise veröffentlicht. Die Dokumentprüfung kann übrigens auch bei einigen anderen Microsoft-Produkten wie etwa Word hilfreich sein.

2.5.7. Was der Verantwortliche tun sollte

Der Verantwortliche muss gewährleisten, dass personenbezogene Daten beim Einsatz von Excel sicher verarbeitet werden. Grundlage dafür ist eine sachgerechte Konfiguration und Administration der Anwendung. Dabei können Abweichungen von den "Werkseinstellungen" angezeigt sein.

Was die ab Nr. 2.5.1 beschriebenen "Problemstellen" betrifft, sollte der Verantwortliche zum einen Excel nutzende Beschäftigte ausreichend sensibilisieren. Das kann im Rahmen von Datenschutzschulungen geschehen. Außerdem sollte der Verantwortliche in einer geeigneten Form (bei bayerischen öffentlichen Stellen etwa in einer Dienstanweisung) organisatorische Vorkehrungen treffen, die das Risiko einer unbeabsichtigten Offenlegung personenbezogener Daten durch "Übersehen" scheinbar verborgener Teile von Excel-Arbeitsmappen minimieren. Der vorliegende Beitrag bietet dazu Anregungen. Zu erwägen sind insbesondere Vorgaben, dass

- Excel-Dateien für einen (E-Mail-)Versand grundsätzlich in das PDF-Format umzuwandeln und dann (nochmals) zu kontrollieren sind;

- Excel-Dateien vor einem (E-Mail-)Versand im Ursprungsformat neu anzulegen und/oder standardmäßig mit der Dokumentprüfung, erforderlichenfalls nach einer zusätzlichen Prüfroutine zu prüfen sind.

Auch "Betriebsmittelkritik" ist (wie gar nicht selten) sinnvoll: Nicht jede Arbeit mit einer Tabelle muss in Excel erledigt werden, und auch nicht jeder PC-Arbeitsplatz muss mit dieser Anwendung ausgestattet sein.

Eine Excel-Datenpanne kann die Meldepflicht nach Art. 33 DSGVO und die Benachrichtigungspflicht nach Art. 34 DSGVO auslösen. Das setzt voraus, dass sich die Datenpanne als "Verletzung des Schutzes personenbezogener Daten" im Sinne von Art. 4 Nr. 12 DSGVO darstellt. Nach Auffassung des Bayerischen Landesbeauftragten für den Datenschutz muss dazu ein Verletzungserfolg vorliegen, der auf einem Verletzungsverhalten beruht. Als Verletzungserfolg wird meist eine unbefugte Offenlegung festzustellen sein; daran kann es allenfalls einmal fehlen, wenn die "versehentlich" weitergegebenen Daten dem Empfänger etwa auf Grund einer Einwilligung der betroffenen Person ohnehin mitgeteilt werden durften. Das Verletzungsverhalten kann sich als organisatorisches Fehlverhalten des Verantwortlichen zeigen, wenn etwa der Verantwortliche seine Beschäftigten ohne eine Sensibilisierung für risikoträchtige Programmfunktionen, wie sie in Schulungen oder Dienstanweisungen geleistet werden kann, auf das Betriebsmittel Excel "loslässt" (Ausfallen organisatorischer Standards); das Verletzungsverhalten kann aber auch darin bestehen, dass sich die Beschäftigten eines "sorgfältigen" Verantwortlichen nicht an die ihnen aufgegebenen Vorsichtsmaßnahmen halten (Verfehlen gesetzter organisatorischer Standards im Betrieb). Liegt eine Datensicherheitsverletzung vor, richtet sich das Eingreifen von Melde- und Benachrichtigungspflicht nach der dann vorzunehmenden Risikobeurteilung.

Hinweis:

Die Abbildungen in diesem Beitrag dienen nur der Veranschaulichung. Die Frage, was insbesondere aus Sicht des Personaldatenschutzes unter welchen Voraussetzungen zulässig ist (oder niemals zulässig sein kann), ist nicht Thema dieses Beitrags.

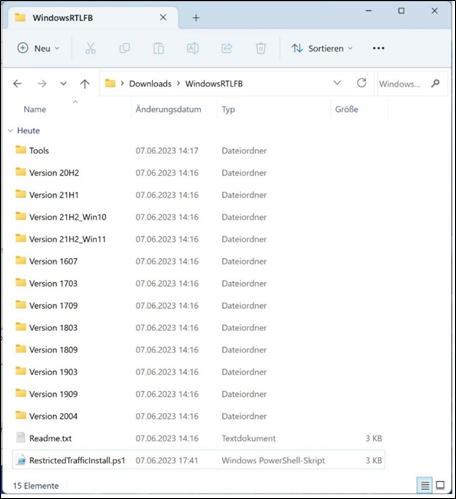

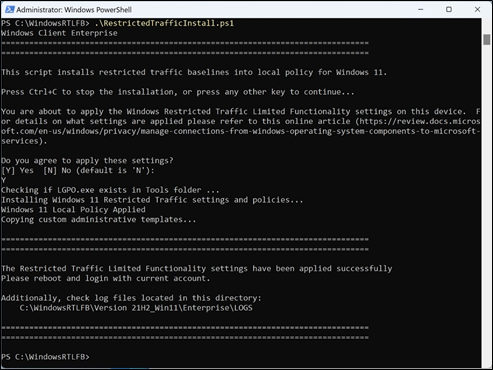

2.6. Bayerische öffentliche Stellen und die Windows-Telemetriekomponente

Windows ist ein sehr beliebtes Betriebssystem. Das gilt vor allem für die Versionen 10 und 11, die wohl von weit mehr als einer Milliarde Menschen weltweit genutzt werden. Auch aus der IT-Landschaft bayerischer öffentlicher Stellen ist Windows nicht wegzudenken. Dabei ist für IT-Verantwortliche und Administratoren klar, dass die Sicherheit von Windows-Installationen nicht herstellergegeben ist, sondern - mitunter mühsam - erarbeitet werden muss: Insbesondere funktionierende Firewalls, regelmäßige Updates und eine zielführende, möglicherweise durchaus von den Standardeinstellungen abweichende Konfiguration sind erforderlich, um gegen Angriffe geschützt zu sein.

Bei der üblichen Priorisierung von Maßnahmen gegen Angriffe von außen sind sich vielleicht nicht alle IT-Verantwortlichen und Administratoren bei bayerischen öffentlichen Stellen bewusst, dass Windows selbst - je nach Version, Edition und Einstellungen - unbemerkt und auch unerwünscht Daten an den Hersteller übermitteln kann. Dass Microsoft für solche Datenströme harmlos-technisch klingende Bezeichnungen wie etwa "Telemetrie", "Diagnosedaten" oder "Feedback" wählt, ändert dabei nichts an der Tatsache, dass auch personenbezogene Daten umfasst sein können. Eine Übermittlung personenbezogener Daten "per Telemetrie" muss genauso rechtmäßig sein wie jede andere Datenübermittlung - im Fall eines Drittlandtransfers nach Maßgabe der dafür zusätzlich zu beachtenden Vorgaben. Die Erfüllung der Rechenschaftspflicht (Art. 5 Abs. 2 Datenschutz-Grundverordnung) ist insofern zumindest anspruchsvoll. Eine im Grundansatz vergleichsweise einfache Alternative liegt darin, die Übermittlung von Telemetriedaten durch geeignete Einstellungen zu unterbinden.

2.6.1. Ausgangslage

Moderne Betriebssysteme wie Windows 10 und 11 bestehen aus einer Vielzahl von Komponenten, Subsystemen, Treibern, Diensten und Dienstprogrammen, die verschiedene Funktionen erfüllen und vielfältig voneinander abhängen. Im konkreten Kontext des Einsatzes bei einer bestimmten bayerischen öffentlichen Stelle sind manche Systembestandteile essenziell, manche jedoch weniger oder gar nicht relevant für die aufgabenbezogene Funktionalität des spezifischen Systems. Allerdings können einzelne Dienste und Funktionen notwendig darauf angewiesen sein, Informationen nach außen zu kommunizieren oder von dort zu erhalten. Das ist etwa bei der Lizenzverwaltung, bei Malwaredefinitionen, Updates oder Zertifikatswiderrufen der Fall. Dazu treten diese Dienste mit bestimmten "Endpunkten" in Kontakt, die in der Regel durch Microsoft betrieben werden.

Mit der Übermittlung von Telemetriedaten ("Fernmessdaten") "telefoniert" das Betriebssystem des Arbeitsplatzes gleichsam "nach Hause". Telemetrie ermöglicht dem Hersteller, Informationen über die Nutzung und die Leistung des Betriebssystems zu sammeln, aber auch zu Kompatibilitäten (etwa bei Treibern) und Systemabstürzen. Schließlich fallen sogar Informationen an, die strategische Relevanz haben können, so etwa zur Ausbreitung neuer Malware.

Telemetrie hat also grundsätzlich eine sachliche Berechtigung, oft auch einen wenigstens für den Hersteller sinnvollen Zweck - und kann den Datenschutzzielen "Sicherheit" und "Verfügbarkeit" dadurch zumindest indirekt dienlich sein. Für den Hersteller ist potenziell eine Vielzahl an Daten relevant. Sein Interesse, möglichst aussagekräftige Daten zu erhalten, ist im Grundsatz nachvollziehbar. Gleichwohl ist aufgrund der "Blackbox"-Eigenschaft und der Komplexität des Betriebssystems grundsätzlich schwer einzuschätzen, welche Daten nun genau übermittelt werden. Verantwortliche Stellen können nicht ohne weiteres feststellen, welche Daten geteilt werden, ob sich personenbezogene Daten darunter befinden, und, wenn ja, welche. Fraglich bleibt zudem, ob der Empfänger die Telemetriedaten auch zu einem anderen Zweck als zur Optimierung des "sendenden" Betriebssystems nutzt (etwa für das eigene Marketing oder eine eigene Suchmaschine) oder sie gar an Dritte weitergibt, etwa als Trainingsdaten für KI-Produkte.

2.6.2. Editionen und Optionen

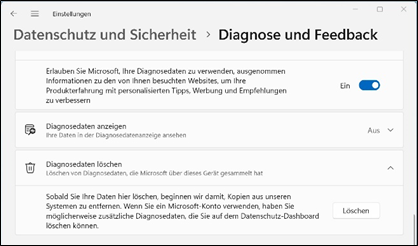

In Windows 11 können Sie unter "Einstellungen - Diagnose & Feedback" auswählen, in welchem Umfang Diagnose- und Nutzungsinformationen an Microsoft gesendet werden sollen:

Abb.: Einstellungsdialog "Diagnose & Feedback" in Windows 11.

Die Dokumentation zu Windows 11 nennt drei Einstellungsmöglichkeiten für die Sammlung von Diagnosedaten unter Windows 11:

- Diagnosedaten aus (Sicherheit),

- Erforderliche Diagnosedaten senden (Standard),

- Optionale Diagnosedaten senden (Vollständig).

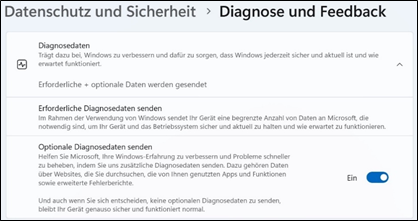

Die Einstellung "Sicherheit" lässt sich nicht über die grafische Oberfläche einstellen. Unter Windows 10 gibt es noch die Einstellung "Erweitert", deren Umfang zwischen "Standard" und "Vollständig" liegt.

Bei der Option "Diagnosedaten aus (Sicherheit)" werden keine Windows-Diagnosedaten vom Gerät gesendet. Diese ist somit die aus Datenschutzsicht empfehlenswerte Option. Die Option "Diagnosedaten aus" ist jedoch nur für die Windows-Editionen "Enterprise" und "Education" verfügbar und kann nur über eine Gruppenrichtlinie oder die Registry gewählt werden, nicht jedoch über das Graphical User Interface (GUI): Wie aus der folgenden Abbildung ersichtlich, wird dort eine Option "Sicherheit" nicht angeboten.

Abb.: Das Windows 11-GUI kann nur "optionale" Diagnosedaten deaktivieren.